فیشینگ نوعی از حملات مبتنی بر مهندسی اجتماعی است که در آن حمله کننده با فریب دادن هدف یا اهداف، اطلاعات حساسی مثل رمزهای عبور، مشخصات کارت اعتباری و … را از وی میگیرد.

مختصری درباره مهندسی اجتماعی

مهندسی اجتماعی (Social Engineering) روشی زیرکانه برای سوء استفاده از تمایل انسان به اعتماد کردن به دیگران است. این بخش از امنیت نه تنها در مباحث امنیت سایبری و اینترنتی مطرح است بلکه در جامعه و دنیای واقعی نیز موارد بسیار زیادی از مهندسی اجتماعی ممکن است به سراغ افراد بیاید.

مهندسی اجتماعی ممکن است به خاطر دلایلی از جمله بدست آوردن اطلاعات، کلاهبرداری از افراد، دسترسی به حسابهای شخصی و … توسط حمله کننده برنامه ریزی شود با این حال وجه مشترک همه این حملات این است که برخلاف حملات رایج دیگر که با نفوذ به رخنهها و آسیب پذیریها انجام میگردد، این حمله بسیار ساده و با گول زدن کاربر و جلب اعتماد وی، حمله کننده را به هدف خود میرساند.

حملات فیشینگ (Phishing) چیست؟

کلمه فیشینگ یا Phishing از عبارت Password Harvesting Fishing به معنای “بدست آوردن رمز عبور از طریق طعمه” بوده و یکی از حملات مبتنی بر مهندسی اجتماعی است که با گول زدن و فریب دادن یک کاربر از پیش تعیین شده یا گروهی از کاربران به صورت هدف دار، اطلاعات حساس وی مانند رمزهای عبور، اطلاعات حساب بانکی، اطلاعات شخصی و اجتماعی و … هدف را بدست آورده و با استفاده از آنها، کار مورد نظر خود را انجام میدهد.

برخلاف سایر روشهای هک و ورود به سیستم، در روش فیشینگ معمولاً هیچ نفوذی انجام نشده و از رخنهها و آسیب پذیریها استفاده نمیشود. حال این خود کاربر است که با استفاده از تکنیکهای گوناگون فریب خورده و این اطلاعات را در اختیار حمله کننده که به اصطلاح فیشر (Phisher) نامیده میشود، قرار میدهد.

تکنیکهای رایج فیشینگ

اگرچه تکنیکهای بسیار گسترده و یا حتی ادغام شدهای میتواند در طراحی و پیاده سازی حمله فیشینگ توسط فیشر مورد استفاده قرار گیرد، در این جا لیستی از تکنیکهای رایج فیشینگ آمده است:

ایمیلهای فیشینگ

ایمیل یکی از راههای ارتباطی معمولاً ناشناسی است که توسط بسیاری از افراد استفاده میشود. استفاده از ایمیل برای به دام انداختن اهداف بسیار رایج است. در فیشینگ از طریق ایمیل، حمله کننده یک ایمیل با محتوای کلاهبرداری یا تقلبی (کپی شده یک ایمیل قانونی)، اقدام به فریب دادن کاربر داده و اطلاعات حساس مورد نیاز خود را دریافت میکند.

چرا این روش بسیار موثر است؟

ایمیل ارسال کننده با روشهایی مثل Email Spoofing میتواند دقیقاً مشابه آدرس ایمیل قانونی باشد!

محتوای ایمیل به قدری شبیه به نسخه اصلی و قانونی ایمیل است که کاربر را کاملاً وادار به اعتماد میکند.

محتوای ایمیل میتواند از دست اسکنرهای ضد فیشر به راحتی بگریزد.

چگونه از این تکنیک در امان باشیم؟

به هیچ وجه و به هیچ عنوان به آدرس ارسال کننده ایمیل اعتماد نکنید! اگرچه در سرویسهایی مثل جیمیل، آدرس ایمیلهای تقلبی تا حدودی تشخیص داده میشوند.

اگر ایمیلی در پوشه هرزنامه، اسپم یا Spam شما بود، به احتمال زیاد محتوای آن یا تبلیغاتی است و یا فیشینگ!

وقتی چشمتان را ببندید و در خیابان قدم بزنید، ممکن است افراد زیادی به شما بگویند که از فلان جای مهم هستند و اطلاعات حساس شما را بخواهند. آیا باید چنین اطلاعاتی را در اختیار آنها قرار دهید؟ ایمیل نیز دقیقاً این چنین است.

وبسایتهای فیشینگ

یکی دیگر از روشهایی که هکرها از آنها استفاده میکنند، ایجاد یک صفحه یا وبسایت دقیقاً مشابه وبسایت سرویس مورد نظر است با این تفاوت که بجای این که اطلاعات ورود (یا اطلاعات حساب بانکی در صفحه تقلبی یک بانک) به سرویس دهنده اصلی برود، به سادگی به دست حمله کننده میافتد 🙂

برای نمونه، صفحه تقلبی (به اصطلاح فیک پیج یا Fake Page) ورود به حساب جیمیل را در تصویر زیر مشاهده کنید:

در نگاه اول صفحه بالا کاملاً شبیه صفحه ورود به جیمیل گوگل به نظر میرسد و واقعاً کاملاً شبیه به آن است! حال این که کاربران بدون نگاه کردن به آدرس بار که آدرس سایت کنونی در آن نوشته شده، نام کاربری و رمز عبور خود را وارد میکنند.

اگر دقت کنید، آدرس این سایت به این صورت است:

http://login.gmail.com.msg11.info/ …

حتی برخی از افراد به آدرس بار نگاه کرده و با دیدن عبارت “gmail.com” به این صفحه اعتماد میکنند. این درحالی است که آدرس سایت اصلی msg11.info بوده و com برای آن سایت یک زیردامنه یا سابدامین محسوب میشود. همچنین gmail برای com.msg11.info یک زیر دامنه محسوب شده و login برای gmail.com.msg11.info به همین ترتیب است. در نتیجه آدرس سایت اصلی که صفحه بالا در آن قرار داده شده برابر msg11.info است و نه آدرس رسمی gmail.com

چرا این روش بسیار موثر است؟

گاهی ساب دامینهای سایت تقلبی به اندازهای طولانی است که در نگاه اول آدرس اصلی سایت قابل دیدن نیست.

کاربران به اندازه کافی به آدرس سایت دقت نمیکنند و فقط با دیدن استایل صفحه، شروع به وارد کردن اطلاعات میکنند!

ایجاد یک وبسایت برای هکر بسیار ساده است و میتواند بدون هزینهای صفحه تقلبی مورد نظرش را بسازد.

چگونه از این تکنیک در امان باشیم؟

به آدرس بار دقت کنید. آدرس اصلی سایت را با ساب دامینهای دلخواهی که توسط هکر ایجاد میشود اشتباه نگیرید.

فیشینگ از طریق پیام رسانها

تلگرام، وایبر، واتس اپ، یاهو مسنجر و … همه برنامههایی هستند تحت عنوان برنامههای پیام رسان که امکان برقراری ارتباط متنی، صوتی و تصویری را بین اعضای موجود در لیست یکدیگر، قرار میدهند. یکی از روشهایی که هکرها در پیش میگیرند، شناخت دوستان هدف مورد نظر و ساخت یک حساب کاربری با مشخصات یکی از دوستان وی است. حتی میتوانند بجای اینکار، اکانت یکی از دوستانش را برای رسیدن به وی هک کنند.

چون هدف به دوستان خود اعتماد بیشتری دارد و حال اکانتی تحت عنوان یکی از دوستانش در دست هکر است، خیلی راحت میتواند فریب بخورد و اطلاعاتی را در اختیار هکر قرار دهد که از وی میخواهد.

چرا این روش بسیار موثر است؟

ایجاد یک اکانت با مشخصات دوست هدف بسیار ساده است و در شرایطی غیرقابل ردگیری.

یک فرد معمولاً اعتماد زیادی به دوستان موجود در لیست خود دارد و به همین اندازه در مقابل اینگونه تکنیکها آسیب پذیر است.

چگونه از این تکنیک در امان باشیم؟

وقتی کسی درخواست دوستی به شما میفرستد، درباره او کمی تحقیق کنید؛ سوالهایی بپرسید و ببینید که واقعاً خود شخص است یا خیر.

نمیدانید که کِی اکانت دوستتان هک میشود بنابراین اگر به پیامهایش مشکوک شدید، با دوستتان به صورت تلفنی تماس بگیرید یا از سوالهای از پیش تعیین شده استفاده کنید!

فیشینگ از طریق تلفن

حال دیگر حملات فیشینگ فقط به اینترنت محدود نمیشوند. مهاجمان فعال که درصدد موفق کردن حمله خود هستند، ممکن است اقدام به برقراری تماس صوتی یا ارسال پیامک به هدف خود کنند. به این ترتیب اعتماد هدف مورد نظر بیشتر شده و حتی درصورتی که با تکنیکهای قبلی به صورت مستقل امکان موفقیت حمله وجود نداشت، هکر با ادغام این تکنیکها و تماسهای صوتی، شانس موفقیت حمله خود را تا حدود بسیار زیادی افزایش میدهد.

چرا این روش موثر است؟

ممکن است کاربران با تهدیدهای آنلاین آشنا باشند اما تحقیقات نشان میدهد با برقراری یک تماس صوتی یا یک SMS با قالب رسمی و قانونی، درصد بسیار زیادی از افراد، گول خورده و حال که هکر اعتماد هدف را جلب کرده، میتواند حملات فیشینگ خود را به صورت بهینه تر انجام دهد.

چگونه از این تکنیک در امان باشیم؟

فقط باید هوشیار باشید. اگر به عنوان یک شرکت داخلی به شما زنگ زده اند، شماره تلفن را با شماره آن شرکت مقایسه کنید.

اگر مثلاً از طرف گوگل (البته به صورت جعلی) به شما SMS فرستاده شده (که یکی از متدهای دور زدن امنیت دو مرحلهای یا Two step verification است)، محتوای آن را با محتوایی که گوگل به صورت رسمی از آنها استفاده میکند مقایسه کنید در صورت وجود کوچکترین تفاوت، حتی یک حرف، آن را رد کنید.

اگر از شما درخواست پاسخ دادن یا فرستادن یک کد کرده است، به هیچ وجه کد گفته شده را به آن شماره نفرستید. بهتر است این مورد را با پلیس در میان بگذارید.

تغییر دادن لینک

همانطور که میدانید یکی از روشهایی که میتوانیم فرد را به یک صفحه تقلبی یا فیک پیچ بکشانیم، ارسال یک لینک است. حال اگر متن لینک مثلاً به صورت زیر باشد:

توسط اکثر افراد، لینک اصلی در استاتوس بار مرورگر بررسی میشود. ولی فرض کنید که متن لینک ما مثل یک آدرس لینک کپی شده ساده باشد. مثلاً لینک زیر را در نظر بگیرید که در یکی از ایمیلهای فیشینگی که برای خودم ارسال کرده بودند، استفاده شده بود:

https://login.yahoo.com/[email protected]

لینک بالا معمولاً همان گونه که هست، تلقی میشود ولی در حقیقت اینطور نیست! با کلیک کردن روی لینک بالا یا چک کردن لینک اصلی در استاتوس بار مرورگر خود، خواهید دید که با این که متن لینک به صورت یک لینک عادی به سایت یاهو است و شاید فرد فکر کند که خود لینک نیز به آن آدرس است، با این حال این لینک، خود به یک آدرس دیگر اشاره دارد، به یکی از پستهای این سایت که توسط فیشرها، به فیک پیجشان یا حتی یک فایل مخرب اشاره خواهد داشت.

چرا این روش موثر است؟

همانطور که گفته شد، افراد معمولاً به لینکهایی که متن آنها خود به صورت لینک هستند اعتماد کرده و بدون توجه به لینک اصلی، بر روی آن کلیک میکنند.

چگونه از این تکنیک در امان باشیم؟

با بردن اشاره گر ماوس بر روی لینک، در پایین مرورگر و در قسمت استاتوس بار، میتوانید آدرس اصلیای که لینک به آن اشاره دارد را ببینید. به عبارت دیگر، هیچ وقت به متن لینک به عنوان آدرس آن نگاه نکنید.

فیشینگ از طریق رخنههای امنیتی

ممکن است مثلاً وبسایت که حمله کننده در نظر دارد، تعدادی رخنه یا آسیب پذیری امنیتی داشته باشد. هکر میتواند از این آسیب پذیریها (برای نمونه XSS) استفاده کرده و محتوای صفحه را به گونهای تغییر دهد که خودش میخواهد یعنی توانست صفحه تقلبی خود را در همان سایت اصلی پیاده سازی کند.

چرا این روش موثر است؟

آسیب پذیریهایی مثل XSS بسیار رایج هستند و اکسپلویت کردن آنها نیاز به دانش خاصی ندارد.

چگونه از این تکنیک در امان باشیم؟

فقط باید دانش خود را در مورد مباحث هک و امنیت و انواع آسیب پذیریها افزایش دهید.

بد افزارهای فیشینگ

بد افزارهایی وجود دارند که در قالب یک نرم افزار ساخته شده و به هدف تحویل داده میشوند؛ معمولاً از طریق پیوستهای ایمیل یا به عنوان لینک دانلود مثلاً یک فیلم. سپس این بد افزارها بر روی کامپیوتر، موبایل یا سایر دستگاهها نصب شده و اعمال مختلفی را انجام میدهند.

اگر کاربر خوش شانس باشد، گیر یک بد افزار فیشر خواهد افتاد! (در بهترین حالت، چون انواع بد افزارهای مخرب، رمزگذار و … وجود دارند که بسیار بد تر از گونههای فیشینگ اند) این بد افزار ممکن است اقدام به تغییر دادن محتوای صفحات کند یا کاربر را به صفحات دلخواه هکر هدایت کرده سپس از تکنیکهای دیگر برای بدست آوردن اطلاعات مهم استفاده کند.

نکته: بدافزارهای فیشینگ معمولاً در گروه حملات مرد میانی (Man-In-The-Middle) قرار دارند.

برنامههای فیشینگ

انواع بسیار ساده تری از برنامهها وجود دارند که با گول زدن کاربر مثلاً برای هک کردن اکانت دوست خود، اطلاعات حساسی مثل یوزرنیم و پسورد خود فرد را میخواهند و در عوض آن، با نشان دادن یک خطای ساده یا انجام ندادن کاری، به فعالیت خود خاتمه میدهند درحالی که این اطلاعات حساس را به دست طراح خود رسانده اند!

چرا این روش موثر است؟

چنین برنامهای در عرض ۵ دقیقه قابل ساختن است، حتی بدون دانش خاص برنامه نویسی.

پیدا کردن هدف برای این برنامهها توسط هکر، بسیار آسان است.

کاربران بسیار بسیار زیادی وجود دارند که بدون اطلاع از مباحث هک و امنیت میخواهند اکانت دیگری را هک کنند که به یک هدف بالقوه تبدیل میشوند.

این کاربران معمولاً برای رسیدن به هدف خود حاضر به تست کردن هر برنامهای هستند. بدون اطلاع کافی درباره آن برنامه.

چگونه از این تکنیک در امان باشیم؟

به هیچ وجه برنامههای اینچنینی را دانلود نکنید چه برسد که آنها را باز کرده یا نصبشان کنید.

اگر چنین برنامهای را نصب کردید و اطلاعاتی یوزر نیم، پسورد و … را خواست، به هیچ وجه وارد نکنید.

و همیشه خاطرتان باشد که هک کردن سرویسها به این سادگی نیست.

یه خاطره 🙂

هرچقدر هم که بگم مهندسی اجتماعی و فیشینگ خطرناک و فراگیره بازم کم گفتم. برای مثال، وقتی که ۱۳ سالم بود (یا یکم اینور و اونور) شدیداً به یه بازی تحت وب به نام StreetMobster معتاد شدم! جوری که هر ساعت باید بهش سر میزدم و گنگسترم رو ترتیب میکردم!

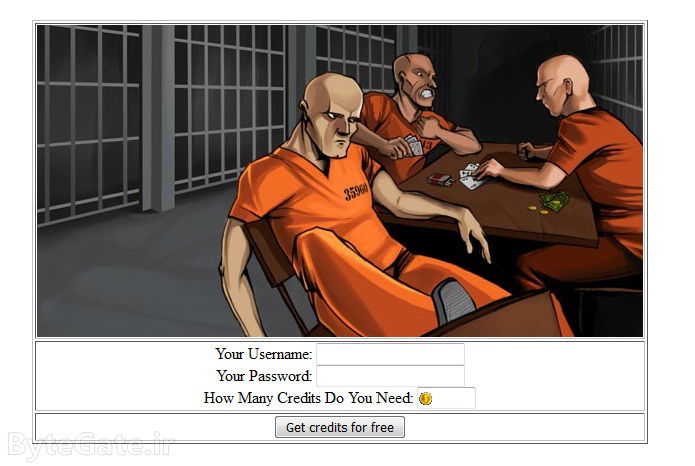

توی بازی یه چیزهایی بودن به نام Credit مثل همین جمهای بازی کلش آو کلنز که یا به سختی باید به دست میاوردیم یا با پول واقعی میخریدیمش. منم که اصلا به خرید با پول واقعی علاقه نداشتم. اگه هم داشتم اصلاً نمیشد بگیرم چون سایت خارجی بود. به فکر این افتادم که صفحه زیر رو توی یکی از سرویس دهندههای رایگان هاست خارجی بسازم و مثلاً به مردم بگم که بیاین Credit رایگان بگیرین ولی خودم یوزر و پسوردشونو بگیرم:

بعد به زور (چون انگلیسیم زیاد خوب نبود) به کلی از اعضای سایت این صفحه فیشینگو فرستادم. شاید فرض کنید که این صفحه اصلاً شبیه به چیزی نیست که آدم بهش اعتماد کنه، واقعاً هم همینجوریه! نه استایلی، نه کمی توضیحات، نه هیچ چیز دیگه ای. فقط یه فرم ساده و یه عکس تو یه تیبل!

وقتی اینو فرستادم به تعداد زیادی از نفرات اول بازی با کلی دردسر، در عین ناباوری دیدم خیلــــــی ها اومدن و رمزشونو وارد کردن 😐 بعضی از رمزها صحیح نبودن ولی خب خیلیاشون درست بودن. بعد رفتم و نصف Credit های اون اکانتهایی که بیشتر از ۵۰۰ تا داشتن و کلی خرت و پرت دیگه رو بردم تو اکانت خودم. با انصاف هم بودم، فرض میکردم هر کی که بیشتر از ۵۰۰ تا داره با پول واقعی خریده و پولداره و یه چند دلار چیزی نیست واسش تازه من که دارم فقط نصفشو میگیرم! نصفش هم مال خودش دیگه :)) خیلی هم زود از بازی زده شدمو همه Creditها (چند ده هزارتا!) رو به اعضای گروهی که ساخته بودم دادم.

بی رحم شدی برادر خخخ مردمو هک کردی

مطالب عالیه هستن مثه همیشه

دمت گرم رامین جان 😉

خیلیییییییییییییییی خووووووووب بود

زنده باشید 🙂

سلام مرسی بابت سایت خوبت

اگه امکان داره لطف کن وچندتا منبع در مورد” امنیت اطلاعات در اینترنت” رو بهم بگو برای پایان نامه م احتیاج دارم فرصتمم کم هستش.

سلام. کاری که من خواهم کرد هم توی گوگل سرچ کردنه. بهتره خودتون بگردید و منابعی که به بحثتون مربوط میشه رو انتخاب کنید.

سایت بسیار زیبا و پر محتوایی دارید

از مدیریت سایت هم تشکر میکنم بخاطر مطالب داغ

این سایت در آینده یکی از مطرح ترین سایت های کشور خواهد بود

خوشحالیم که با گروه شما آشناشدیم…

به ما هم سری بزنید…

http://Agahi90.ir

با سپاسی بیکران آگهی۹۰

سلام. خیلی ممنونم از نظرتون 🙂 شما هم موفق باشین.

مطالب مفیدی بود.مرسی

خواهش میکنم. موفق باشید.