چگونه می توانیم وضعیت آنلاین بودن خود را در واتساپ مخفی کنیم؟

درست است که برنامه های پیام رسانی چون WhatsApp امکان چت با دوستان و خانواده شما را از همیشه راحت تر کرده است، اما این برنامه علاوه بر مزایای بی نهایتی که دارد در آن عیب هایی هم دیده می شود که شما به راحتی می توانید آنها را بصورت دستی در تنطیماتتان تغیر دهید. اگرشما هم جزو آن دسته افرادی هستید که WhatsApp محبوبتریت برنامه پیامرسانی موجود در گوشیتان می باشد،بدون شک تا به حال متوجه ی اعلان وضعیت آنلاین بودن مخاطبیتان و یا اعلان آخرین بازدید آنها شده اید.

همانطور که می دانید بسیاری از افراد که از برنامه WhatsApp استفاده می کنند تنظیمات حریم خصوصی خود را تغییر داده اند تا بتوانند قابلیت Last Seen, Read Receipts و غیره را خاموش کنند، اما با این وجود باز هم برنامه چت واتس آپ نمی تواند وضعیت آنلاین شما را برای مخاطبانتان پنهان کند. اگر آنلاین باشید، برنامه به مخاطبین پیگیر شما نشان می دهد که شما آنلاین هستید. اعلام آنلاین بودن در واتس آپ دقیقاً زیر نام شما در صفحه ی چت ظاهر می شود.

واتس آپ برخلاف چت قدیمی Google که به افراد اجازه می داد نامرئی و یا غیر قابل پیگیری شوند، راهی برای کنترل این مسئله به طور کامل به کاربران خود نداده است. ما در این مقاله قرار است به شما نحوه صحیح مخفی کردن وضعیت آنلاین بودتان در واتس آپ را بصورت گام به گام به شما آموزش دهیم.

توجه: ما در این آموزش از سیستم عامل Android استفاده کردیم و عکس هایی که در این صفحه می بینید نیز متعلق به یک گوشی با سیستم عامل اندروید است اما نگران نباشید چون روند انجام این کار در iOS تقریباً با اندروید یکسان است.

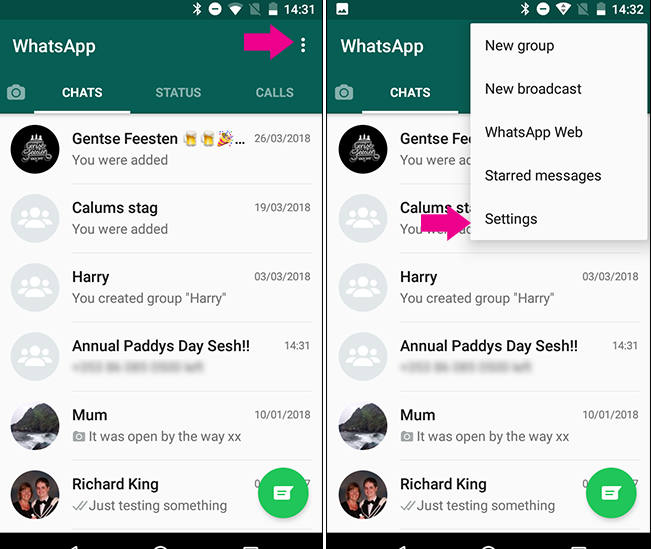

- برنامه ی واتس آپ در اندروید را باز کنید، روی سه نقطه کوچک در گوشه بالا سمت راست ضربه بزنید و سپس “تنظیمات” را انتخاب کنید. دقت کنید که در iOS، فقط روی «تنظیمات» در نوار پایین ضربه بزنید.

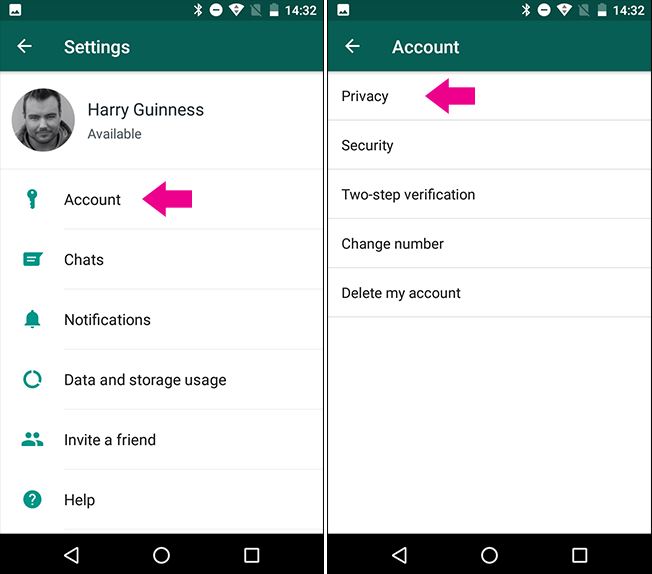

- روی ” Account” کلیک کرده و سپس بعد از آن روی ” Privacy ” را انتخاب نمایید.

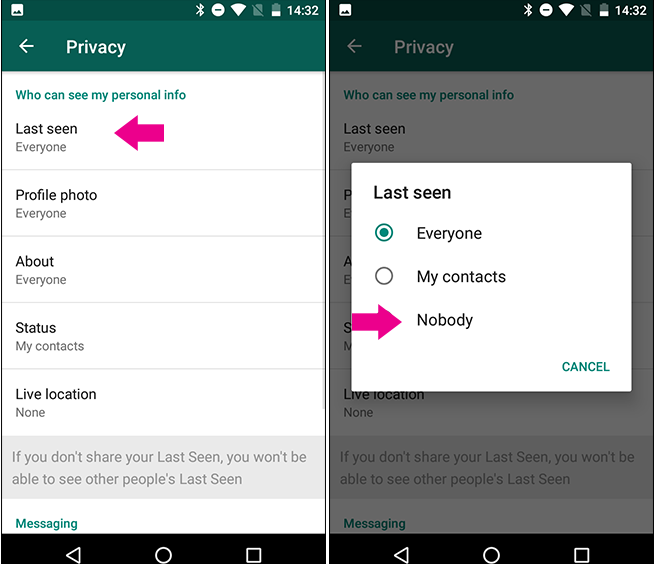

- در ادامه ی فرایند شما باید “Last Seen” را انتخاب کرده و سپس روی گزینه “Nobody” کلیک کنید.

حال دیگر هیچ کس نمی تواند آخرین باری را که شما از WhatsApp استفاده کردید و یا در آن آنلاین بودید را ببیند. نکته ی مهم دیگر که باید حتما به شما بگوییم این می باشد که زمانی که شما وضعیت واتس آپ خود را به این شیوه تغییر می دهید دیگر برای شما هم دیدن وضعیت آنلاین و یا آخرین باری که مخاطبین شما آنلاین بوده اند غیرممکن خواهد شد، که شاید این ویژگی نیز یکی دیگر از معایب واتس آپ باشد که امیدواریم در نسخه های بعدی آن مورد اصلاح قرار گیرد. اما من شخصاً فکر می کنم این یک معامله کاملاً منصفانه است.

نتیجه گیری:

پیام رسان واتساپ بدون شک یکی از بهترین پیام رسان های موجود در گوشی های هوشمند می باشد. قابلیتهای که واتساپ توانست در طول سال ها به مخاطبین خود ارائه دهد مانند کیفیت بالای تماس تصویری و یا تماس صوتی، سرعت بالا در ارسال پیامها، قابلیت استوری و… همه و همه به دست هم دادند تا این پیام رسان را به یکی از بهترین های حال حاضر تبدیل کند.

البته واتس آپ نیز در طول این سالها با ارائه آپدیت و ایجاد ویژگی های جدید در نسخه های به روز تر خود همواره سعی در بهتر کردن خود داشته است. متاسفانه این برنامه با وجود تلاش هایی که در زمینه بهتر شدن خود انجام داده است اما هنوز موفق به رفع همهی معایب خود نشده است. یکی از این معایب قابلیت نشان دادن وضعیت آنلاین بودن و یا نشان دادن last seen شما به تمام مخاطبینتان می باشد، که ما در این مقاله سعی کردیم تا با آموزش رفع این ایراد واتس آپ شما را در حل این مشکل یاری کنیم.