Nmap چیست؟ و چه کاربردی دارد؟

Nmap یک ابزار اسکن شبکه و تحلیل پورتهای باز در شبکه است که بیشتر برای بررسی امنیت شبکهها استفاده میشود. این ابزار به شما امکان میدهد تا سیستمها و سرویسهای در دسترس در یک شبکه را شناسایی کنید. از جمله قابلیتهای Nmap میتوان به اسکن پورتها، شناسایی سیستمها، شناسایی سرویسها، تعیین ویژگیهای سیستم عامل، تشخیص فایروال و … اشاره کرد.

این ابزار در تست نفوذ، بررسی امنیت شبکه، مدیریت شبکه و تهیه نقشه شبکه بسیار مفید است.

کاربرد Nmap چیست؟

Nmap یک ابزار قدرتمند اسکن شبکه است که برای بررسی امنیت شبکهها، تست نفوذ، مدیریت شبکه و تهیه نقشه شبکه استفاده میشود. این ابزار مفید برای انجام فعالیتهای زیر است:

- اسکن پورت: Nmap به شما اجازه میدهد تا پورتهای باز و سرویسهای در دسترس را در یک سیستم یا شبکه شناسایی کنید.

- تشخیص سیستمعامل: با استفاده از ویژگیهای تشخیص سیستمعامل (OS detection)، Nmap میتواند سیستمعامل سرورها یا دستگاههای شبکه را شناسایی کند.

- شناسایی سرویسها: Nmap قادر است سرویسهای در حال اجرا مانند وب سرور، FTP، SSH و غیره را تشخیص دهد.

- تحلیل پروتکلها: این ابزار امکان تحلیل و بررسی پروتکلهای شبکه مانند TCP، UDP، ICMP و غیره را فراهم میکند.

- تشخیص فایروال: Nmap میتواند فایروالها و تنظیمات امنیتی شبکه را شناسایی کرده و تست کند.

- تست نفوذ: از Nmap برای ارزیابی امنیت شبکه و انجام تستهای نفوذ برای شناسایی ضعفها و آسیبپذیریها استفاده میشود.

- مدیریت شبکه: این ابزار در مدیریت شبکه و ارتباط با دستگاهها در شبکه بسیار مفید است.

Nmap به عنوان یک ابزار کلیدی در زمینه تست نفوذ و امنیت شبکه شناخته شده است و برای تحلیل شبکههای کوچک و بزرگ، شرکتها، سازمانها و حتی افراد علاقهمند به امنیت اطلاعات بسیار ارزشمند است.

Nmap چگونه عمل میکند؟

Nmap یک ابزار اسکن شبکه است که برای تست امنیت شبکهها و تشخیص دستگاهها و سرویسهای موجود در یک شبکه استفاده میشود. این ابزار قدرتمند قابلیتهای مختلفی دارد که به کاربران اجازه میدهد تا اطلاعات مربوط به دستگاهها، پورتها، سرویسها، و حتی آسیبپذیریهای موجود در یک شبکه را شناسایی کنند.

زمانی که شما Nmap را بر روی یک شبکه یا دستگاه خاص اجرا میکنید، این ابزار به طور خلاصه به صورت زیر عمل میکند:

- استفاده از تکنیکهای اسکن:

Nmap از تکنیکهای مختلف اسکن مانند TCP SYN scan، TCP connect scan، UDP scan و … برای بررسی دستگاهها و پورتهای آنها استفاده میکند. - شناسایی دستگاهها و پورتها:

با استفاده از تکنیکهای اسکن، Nmap دستگاههای موجود در شبکه و پورتهای باز بر روی آنها را شناسایی میکند. - شناسایی سرویسها:

بعد از شناسایی پورتها، Nmap سعی میکند سرویسهایی که بر روی آن پورتها اجرا میشوند را شناسایی کند. این اطلاعات میتواند شامل نام سرویس، نسخه سرویس و … باشد. - تحلیل و گزارشدهی:

پس از جمعآوری اطلاعات، Nmap این اطلاعات را تحلیل کرده و گزارشهایی در مورد دستگاهها، پورتها و سرویسهای شناسایی شده ارائه میدهد. این گزارشها به کاربر اطلاعات مفیدی در مورد امنیت و آسیبپذیریها در شبکه میدهند.

به طور کلی، Nmap با استفاده از تکنیکهای اسکن مختلف و تحلیل دادهها، به کاربران امکان میدهد تا اطلاعات دقیقی در مورد دستگاهها، پورتها، سرویسها و آسیبپذیریهای موجود در یک شبکه را بدست آورند و اقدامات لازم برای بهبود امنیت شبکه خود را انجام دهند.

آموزش نصب Nmap لینوکس

برای نصب Nmap روی سیستم عامل لینوکس، شما میتوانید از دستورات مربوطه به توزیع خاص خود استفاده کنید. در ادامه، نحوه نصب Nmap برای چند توزیع معروف لینوکس مانند Ubuntu و CentOS/RHEL آورده شده است:

برای Ubuntu

برای نصب Nmap روی Ubuntu و دیوانهای مشتق شده از آن (مانند Linux Mint، Debian و غیره)، از دستور زیر استفاده کنید:

sudo apt update

sudo apt install nmapبرای CentOS/RHEL و فدورا:

برای نصب Nmap روی CentOS، RHEL و فدورا از دستورات زیر استفاده کنید:

sudo yum install nmapیا

sudo dnf install nmapبعد از اجرای دستورات مربوطه، نرمافزار Nmap باید بر روی سیستم شما نصب شود و شما میتوانید از آن برای اسکن شبکهها و تست امنیت استفاده کنید.

توجه داشته باشید که بمراتب بهتر است همواره از منابع رسمی توزیع لینوکس خود برای نصب نرمافزارها استفاده کنید تا مشکلات امنیتی و سازگاری احتمالی را کاهش دهید.

آموزش نصب روی macOS

برای نصب Nmap روی macOS، میتوانید از Homebrew استفاده کنید، یک مدیر بسته محبوب برای macOS. اینجا چگونگی نصب Nmap با استفاده از Homebrew روی macOS آمده است:

نصب Nmap با استفاده از Homebrew:

- نصب Homebrew:

ابتدا، اگر Homebrew را ندارید، میتوانید آن را از طریق ترمینال نصب کنید. برای این کار دستور زیر را وارد کنید و دستورات روی صفحه دنبال کنید:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install.sh)"- نصب Nmap:

پس از نصب Homebrew، میتوانید Nmap را با استفاده از Homebrew نصب کنید. برای نصب Nmap، دستور زیر را در ترمینال وارد کنید:

brew install nmap- بررسی نصب:

پس از اتمام نصب، میتوانید با وارد کردن دستورnmapدر ترمینال، اطمینان حاصل کنید که Nmap به درستی نصب شده است و میتوانید از آن استفاده کنید.

با اجرای مراحل فوق، شما Nmap را روی سیستم macOS خود نصب خواهید کرد و میتوانید از این ابزار برای اسکن شبکهها و تست امنیت استفاده کنید.

آموزش نصب Nmap روی ویندوز

برای نصب Nmap روی ویندوز، میتوانید از نسخه اجرایی آن که به عنوان “Nmap for Windows” معروف است، استفاده کنید. این نسخه شامل یک واسط گرافیکی است که امکان استفاده آسانتر از این ابزار قدرتمند را فراهم میکند.

برای نصب Nmap روی ویندوز، میتوانید از مراحل زیر پیروی کنید:

نصب Nmap روی ویندوز:

دانلود نرمافزار:

- به وبسایت رسمی Nmap مراجعه کنید: https://nmap.org/download.html

- از بخش “Windows”، نسخه مربوط به ویندوز را دانلود کنید. معمولاً یک فایل اجرایی .exe است.

نصب نرمافزار:

- پس از دانلود، اجرای فایل نصب و راهنمای نصب آن را دنبال کنید.

- در زمان نصب، میتوانید تنظیمات مربوط به نصب Npcap (یک کامپوننت مورد نیاز برای برخی قابلیتهای Nmap) را انجام دهید.

بررسی نصب:

- پس از نصب، میتوانید Nmap را از طریق منوی شروع و یا با اجرای دستور

nmapدر یک پنجره ترمینال یا Command Prompt بررسی کنید.

با انجام مراحل فوق، شما Nmap را روی سیستم عامل ویندوز خود نصب خواهید کرد و میتوانید از این ابزار برای اسکن شبکهها و تست امنیت استفاده کنید.

قابلیتهای Nmap برای تست نفوذ

بله، Nmap قابلیتهای خاصی برای تست نفوذ دارد که آن را یکی از ابزارهای محبوب در زمینه تست نفوذ و امنیت شبکه میسازد. برخی از قابلیتهای اصلی Nmap برای تست نفوذ شامل موارد زیر میشود:

- اسکن پورتها:

- Nmap به شما اجازه میدهد تا پورتهای باز و بسته یک دستگاه را بررسی کنید که این امر برای شناسایی نقاط ضعف امنیتی بسیار حیاتی است.

- شناسایی سرویسها:

- با استفاده از Nmap میتوانید سرویسهای در حال اجرا را شناسایی کرده و نسخه آنها را بررسی کنید که این اطلاعات میتواند در فرایند تست نفوذ مفید باشد.

- شناسایی سیستم عامل:

- Nmap قادر است سیستم عامل مقصد را شناسایی کرده و اطلاعات مربوط به سیستم عامل را ارائه دهد که این اطلاعات نقطه شروع خوبی برای حملههای تست نفوذ میباشد.

- استفاده از اسکریپتها:

- Nmap دارای اسکریپتهای داخلی است که میتوانند برای تست نفوذ به خصوص استفاده شوند و به شما کمک کنند تا آسیبپذیریها و نقاط ضعف احتمالی را شناسایی کنید.

- تحلیل توزیع باندویت:

- Nmap به شما امکان میدهد تا توزیع باندویت شبکه را تحلیل کرده و مشکلات یا نقاط ضعف مربوط به پهنای باند را شناسایی کنید.

با استفاده از این قابلیتها و ابزارهای Nmap، میتوانید به طور کامل به تست نفوذ شبکهها و افزایش امنیت آنها بپردازید.

چند مثال کاربردی با Nmap

Nmap یک ابزار قدرتمند برای اسکن شبکهها و تست امنیت است که میتواند برای انواع فعالیتها از جمله شناسایی دستگاهها، پورتها، سرویسها و حتی تحلیل توزیع باندویت استفاده شود. در زیر چند مثال از استفاده از Nmap آورده شده است:

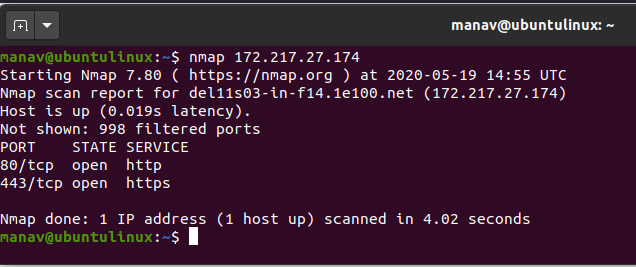

۱. اسکن پورتهای یک دستگاه:

nmap <IP_address_or_device_name>این دستور به شما این امکان را میدهد که پورتهای باز یا بسته یک دستگاه خاص را بررسی کنید.

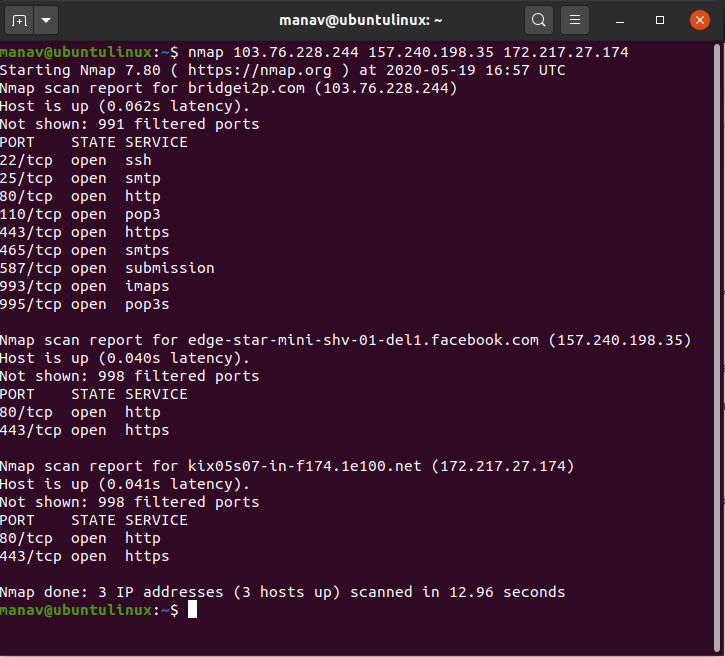

۲. اسکن پورتهای یک دامنه یا یک رده آدرس IP:

nmap -p 1-100 <IP_address_or_domain_name>این دستور به شما امکان اسکن پورتهای از ۱ تا ۱۰۰ را برای یک دامنه یا یک رده آدرس IP مشخص میدهد.

۳. اسکن سرورهای خدمات مشخص:

nmap --script <desired_script> <IP_address_or_device_name>این دستور به شما اجازه میدهد تا از اسکریپتهای داخلی Nmap برای اسکن و تست خدمات خاصی مانند SSH یا HTTP استفاده کنید.

۴. اسکن برای شناسایی سیستم عامل مقصد:

nmap -O <IP_address_or_device_name>این دستور به شما امکان میدهد تا از طریق اسکن Nmap سیستم عامل مقصد را شناسایی کنید.

۵. اسکن برای شناسایی سرویسهای در حال اجرا:

nmap -sV <IP_address_or_device_name>این دستور به شما امکان میدهد تا از طریق اسکن Nmap سرویسهای در حال اجرا را شناسایی کنید و نسخه آنها را بررسی کنید.

با استفاده از این مثالها، شما میتوانید با قابلیتهای مختلف Nmap آشنا شده و برای تست و امنیت شبکههای خود از این ابزار پرکاربرد استفاده کنید.

چگونه میتوانم از Nmap برای شناسایی آسیبپذیریها استفاده کنم؟

برای استفاده از Nmap برای شناسایی آسیبپذیریها در یک شبکه یا سیستم، میتوانید از ابزارها و قابلیتهای زیر استفاده کنید:

استفاده از اسکریپتهای Nmap:

Nmap دارای اسکریپتهایی است که برای تشخیص آسیبپذیریها و ارزیابی امنیت شبکه مورد استفاده قرار میگیرند. برای اجرای اسکریپتهای این ابزار، میتوانید از دستورات مانند زیر استفاده کنید:

nmap --script vuln target_ipدر اینجا، vuln نمونهای از اسکریپتهای Nmap برای تشخیص آسیبپذیریها است و target_ip آدرس IP هدف است.

استفاده از NSE (Nmap Scripting Engine):

Nmap از یک موتور اسکریپت نامگذاری شده به نام NSE برای اجرای اسکریپتهای پیشرفته بر روی دستگاهها و شبکهها استفاده میکند. این اسکریپتها میتوانند به شما کمک کنند تا آسیبپذیریها و نقاط ضعف در شبکه را تشخیص دهید.

تحلیل خروجیها:

پس از اجرای اسکن با Nmap و اجرای اسکریپتها، باید خروجیهای این عملیات را با دقت مورد بررسی قرار دهید. اطلاعاتی که از این خروجیها به دست میآورید میتواند شامل آسیبپذیریها، سرویسهای باز، نقاط ضعف و … باشد.

استفاده از پایگاه دادههای آسیبپذیری:

برای تطبیق خروجیهای Nmap با پایگاه دادههای آسیبپذیری مانند CVE (Common Vulnerabilities and Exposures) و دیگر منابع مشابه، میتوانید بهترین شیوههای رفع آسیبپذیریها را شناسایی کنید.

با توجه به اینکه استفاده از Nmap برای شناسایی آسیبپذیریها نیازمند تجربه و دانش فنی است، توصیه میشود که این ابزار را با دقت و بهدرستی استفاده کنید تا از نتایج دقیق و معتبر برای بهبود امنیت شبکه خود بهرهمند شوید.

چگونه میتوان از Nmap برای شناسایی سیستمعامل استفاده کرد؟

برای شناسایی سیستمعامل با استفاده از Nmap، میتوانید از ویژگیهای OS detection یا تشخیص سیستمعامل این ابزار استفاده کنید. برای انجام این کار، میتوانید دستورهای زیر را در ترمینال یا Command Prompt وارد کنید:

nmap -O target_ipدر اینجا، target_ip آدرس IP سیستمی است که میخواهید سیستمعامل آن را شناسایی کنید.

Nmap با ارسال بستههای مخصوص به سیستم مقصد و تحلیل پاسخهای دریافتی، تلاش میکند تا سیستمعامل مقصد را شناسایی کند. این فرایند ممکن است با دقت مختلفی انجام شود و وابسته به تنظیمات شبکه و نوع سیستمعامل مقصد باشد.

همچنین میتوانید از دستورات و تنظیمات پیشرفتهتری نیز در Nmap برای بهبود دقت تشخیص سیستمعامل استفاده کنید.

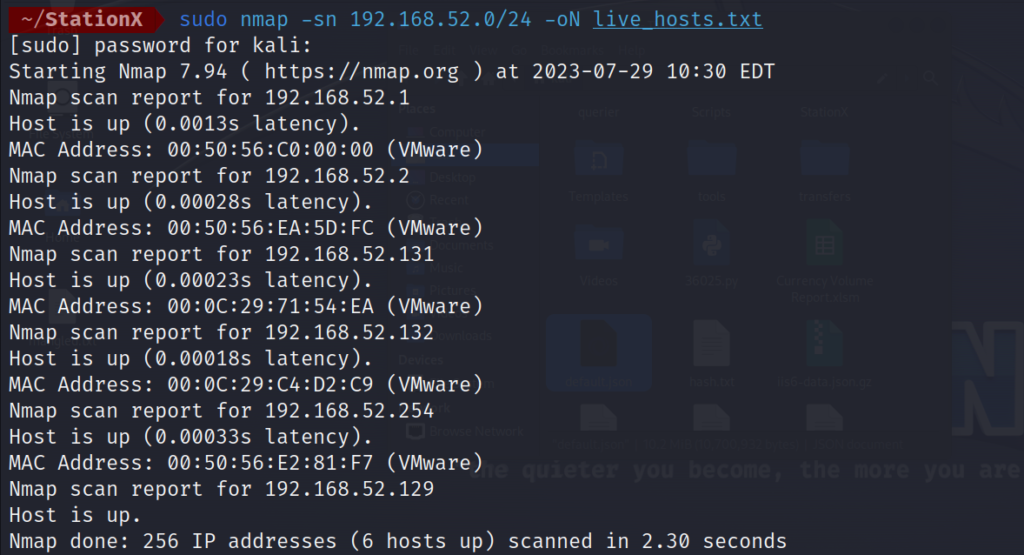

قابلیت اسکن شبکههای بیسیم در Nmap

بله، Nmap قابلیت اسکن شبکههای بیسیم را نیز دارا است. این ابزار قادر است تا شبکههای بیسیم را اسکن کرده و اطلاعاتی مانند دستگاهها، پورتها، سرویسها و آسیبپذیریها را شناسایی کند. برای اسکن شبکههای بیسیم با استفاده از Nmap، میتوانید از دستورات مشابه اسکن شبکههای سیمی استفاده کنید با این تفاوت که باید شبکه بیسیم را انتخاب کنید.

یکی از روشهای معمول برای اسکن شبکههای بیسیم با Nmap، استفاده از دستور زیر میباشد:

nmap -sS -Pn -p 1-65535 target_ip_rangeدر این دستور، target_ip_range محدوده آدرس IP دستگاههای موجود در شبکه بیسیم شما است.

همچنین، برای اسکن شبکههای بیسیم، میتوانید از دستورات و تنظیمات مخصوص به شبکههای بیسیم مانند اسکن SSID ها، کانالهای بیسیم و … نیز در Nmap استفاده کنید تا اطلاعات دقیقتری در مورد شبکههای بیسیم خود بدست آورید.

جمع بندی:

“Nmap” یک ابزار قدرتمند و محبوب در دنیای شبکه و امنیت است که بسیار استفاده میشود. این ابزار میتواند در شناسایی نقاط ضعف شبکه، تست نفوذ و افزایش امنیت به شما کمک کند. بنابراین، اگر در زمینه شبکه و امنیت فعالیت میکنید یا علاقهمندید که بدانید کدام دستگاهها به شبکهتان متصل هستند، از این ابزار استفاده کنید.